7.5.2 Infraestructura

La infraestructura que soporta la arquitectura de hardware que da soporte a los servicios, en Enviaseo E.S.P, es la siguiente:

- Infraestructura de Centro de Datos:

Actualmente se cuenta con un Datacenter de categoría TIER III y un Centro de Datos. El Datacenter es administrado por un tercero y se dispone de los servicios de Housing con unidades de rack en donde se alojan los equipos de los servicios que requieren alta disponibilidad, como lo son: servidores de desarrollo, pruebas y producción, Telefonía IP, las aplicaciones y bases de datos, Almacenamiento, seguridad y conectividad.

El esquema de contingencia del proveedor del servicio de Datacenter cuenta con procesos y administración propios establecidos en los documentos del proceso en SECOP II LP-AMP-103-2016 que apliquen para la orden de compra.

El Centro de Computo está ubicado en la ciudad de Bogotá en la Avenida Carrera 68 No. 64 C – 75, este servicio es transversal a la operación tecnológica de Enviaseo E.S.P y aloja los servicios de servidores de pruebas, Telefonía IP, Almacenamiento, seguridad y conectividad. El centro de cómputo cuenta con el siguiente plan de contingencia:

- Sistema ininterrumpido de energía eléctrica UPS que inician en caso de interrupción de fluido eléctrico, (UPS de 30Kva)

- Se cuenta con una planta eléctrica que soporta la transferencia de la UPS del centro de cómputo.

- Sistema de aires acondicionado, (Dos Aires Acondicionados)

- Monitoreo de monitoreo ambiental y de UPS

- Sistemas de detección y extinción de incendios

- Sistemas de control de acceso físico y seguridad perimetral, cuenta con sistema Biométrico y cámaras de seguridad.

El ICBF actualmente tiene el 81 % de su plataforma implementada en ambientes virtualizados. El hardware para su funcionamiento y alta disponibilidad está distribuido de la siguiente manera:

|

HYPERCONVERGENCIA |

CONVERGENCIA |

Hardware |

Módulos Hiperconvergentes XC630-10 Módulos Hiperconvergentes XC730XD-12 |

Enclousure C7000 VRTX POWER EDGE M630 |

Software de Virtualización |

Windows server 2012 R2 Datacenter Acropolis 5.0.4 |

Windows server 2012 R2 Datacenter y Windows server 2012 R2 Standard |

Monitoreo |

PRISM, Centreon, System Center. |

Centreon, System Center. |

Backup |

Networker, Datadomain |

Networker, Datadomain |

Para los sistemas misionales SIM y Cuéntame, se tiene implementado un balanceo de cargas a nivel de software NLB (NETWORK LOAD BALANCING) con Windows server 2012 R2 Datacenter.

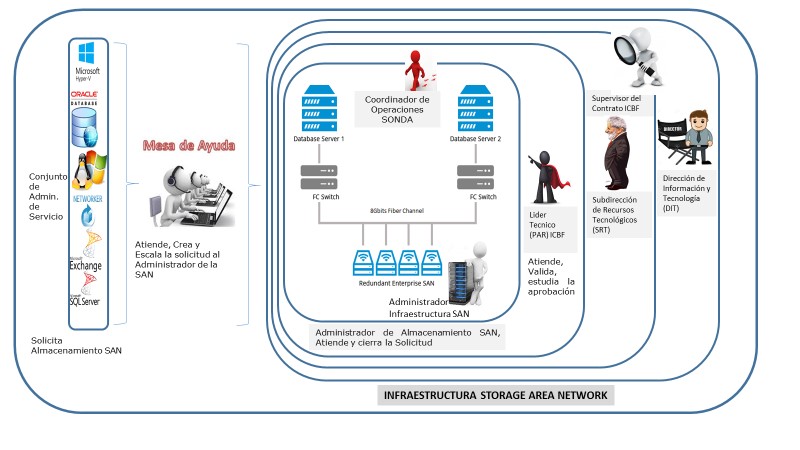

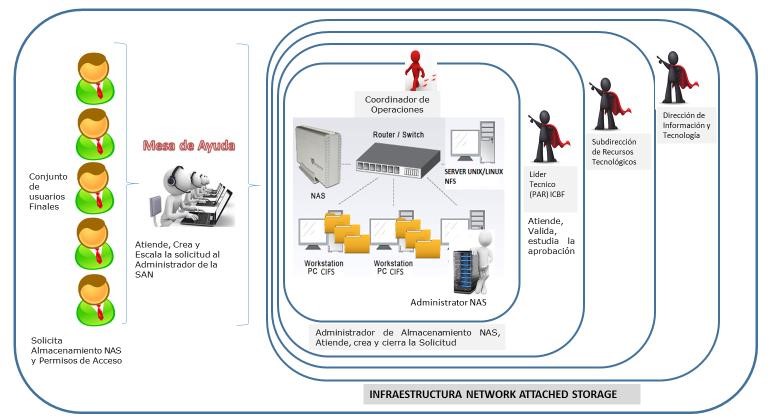

SISTEMAS DE ALMACENAMIENTO SAN Y NAS:

Almacenamiento SAN (Storage Área Network- Red de Área de Almacenamiento): Es una red concebida para conectar servidores, arrays de discos y equipos de respaldo, está basada en tecnología fibre channel.

Almacenamiento NAS (Network Attached Storage) una tecnología de almacenamiento dedicada para compartir información entre servidores o computadoras dentro de una red (Usualmente TCP-IP).

Ilustración 12 Modelo de Operación del Servicio de Almacenamiento SAN

Ilustración 13 Modelo de Operación del Servicio de Almacenamiento NAS

Configuración de Continuidad del Servicio del sistema de almacenamiento:

Para garantizar continuidad del servicio se tiene el siguiente modelo de operación:

- El Almacenamiento SAN cuenta con 2 equipos (Clariion CX4-240 y Dell Compellent SC-2040) en alta disponibilidad para casos en que alguno presente una falla crítica.

- Cada equipo de Almacenamiento SAN cuenta con 2 Swicht Fiber Channel (Brocade y Cisco) en alta disponibilidad para casos en que alguno presente una falla crítica.

- El Almacenamiento NAS cuenta 2 Data Mover (Server 1 y 2) en alta disponibilidad para casos en que alguno presente una falla crítica.

- El Almacenamiento NAS en caso de que presente una falla crítica, tiene como respaldo 2 File Server en ambiente Windows.

Con relación con otros servicios, el almacenamiento SAN se integra al servicio de Directorio Activo, Enclosure Servidores de cómputo y Networking, Backup.

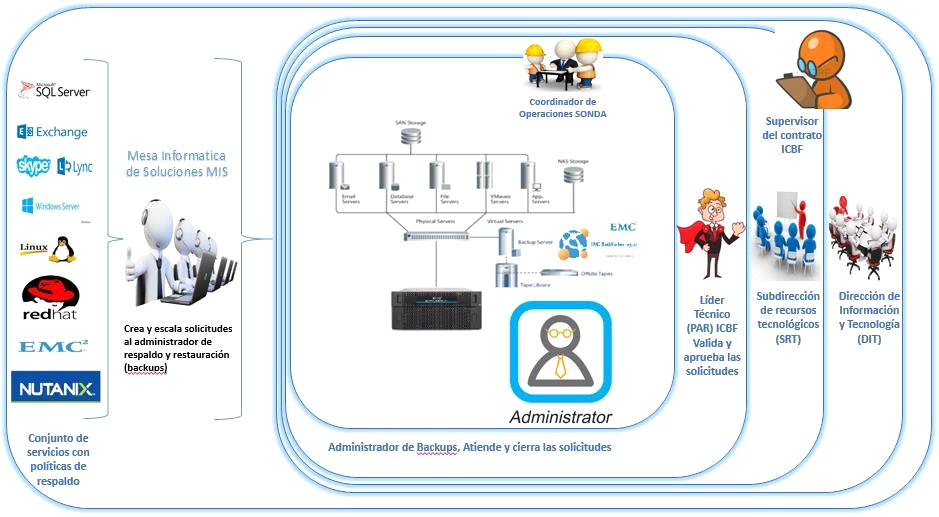

Sistemas de Respaldo y Recuperación (Backup):

Backup en DISCO: Consiste en la realización de copias de seguridad en unidades de almacenamiento de Discos SATA de 3TB, los cuales permiten acceso de escritura y lectura a través de una red Fiber Channel de 8 GB. Lo que permite la realización de copias de seguridad y restauraciones rápidas y eficientes.

Backup en CINTA: Consiste en la realización de copias de seguridad en unidades de almacenamiento en cinta de 1.5 y 2.5 TB (LTO5 y LTO6) respectivamente, con retenciones de información por periodos largos de tiempo (desde 1 año hasta 40 años) a través de una red Fiber Channel de 4 GB. Lo que permite realización de copias de seguridad en archiving.

NETWORKER: Consola de gestión de los equipos especializados en respaldos de disco y cinta, el cual permite administrar las copias de seguridad realizadas en Disco o Cinta y sus restauraciones.

- Configuración de Continuidad del Servicio de Backup:

- El Data Domain cuenta con 2 tarjetas de red Fiber Channel (HBA) de 8GB en alta disponibilidad para el caso que alguna presente una falla crítica.

- El Data Domain cuenta con 2 Swicht Fiber Channel (Brocade) de conexión a la red en alta disponibilidad para el caso que alguna presente una falla crítica.

- El Data Domain cuenta con redundancia a nivel de fuentes de poder para el caso que alguna presente una falla crítica.

- El Data Domain cuenta con discos Spare para el caso que algún disco se alarme por falla crítica.

- El Data Domain cuenta capacidad de 220 cintas virtuales (VTL).

- La Librería de cinta Oracle cuenta con 2 Swicht Fiber Channel (Brocade) de conexión a la red en alta disponibilidad para el caso que alguna presente una falla crítica.

- La Librería de cinta Oracle cuenta con capacidad de 60 cintas y 4 Drives de lectura y escritura simultáneas.

- SISTEMAS DE BACKUP:

El respaldo, restauración y custodia de copias de seguridad es un servicio tercerizado. El esquema de respaldo definido en el ICBF es el siguiente:

PERIODICIDAD |

TIPO |

RETENCIÓN |

OBSERVACIÓN |

CUSTODIA |

Diario |

Incremental |

3 meses |

NA |

Se almacenan en el Centro de Datos |

Semanal |

Full |

1 año |

NA |

Las copias son enviadas a custodia externa. |

Mensual |

Full |

10 años |

NA |

|

Anual |

Full |

40 años |

Para casos de alta criticidad, se puede ampliar a perpetuo, y contará con 2 copias como contingencia. |

El Servicio de Respaldo, realiza las pruebas de restauración mensuales, de acuerdo con un cronograma previamente establecido, con el fin de garantizar la integridad de la información respaldada.

El ICBF cuenta con una rotación de medios Abuelo – Padre – Hijo. La empresa contratada para custodia de medios magnéticos cumple con los requerimientos ambientales obligatorios, según la norma ISO/IEC 27001.

La herramienta de Respaldo y Recuperación implementada en el ICBF garantiza la encriptación de los datos a través del algoritmo AES (Advanced Encryption Standard).

- Sistemas de Seguridad: Seguidamente se indican los elementos de seguridad con los que se cuenta.

Tabla 9 Elementos de seguridad de Enviaseo E.S.P

ELEMENTO |

CANTIDAD |

SERVICIO |

DESCRIPCIÓN |

Fortigate 2500E (cluster) |

2 |

Firewall Perimetral |

Filtrado web, control de aplicaciones, navegación web, IPS, Rutas, reglas de acceso, VPN, Antivirus, traffic shaping. |

Fortigate 1500D (cluster) |

2 |

Firewall Sede Nacional |

IPS, Rutas, reglas de acceso. |

FortiAnalyzer 1000D |

1 |

Analizador de Eventos |

Recolector de eventos de plataforma de seguridad. |

FortiDB 3000D |

2 |

Firewall de Bases de datos |

Monitoreo de vulnerabilidades sobre bases de datos. |

FortiWeb 3000E |

2 |

Firewall de Aplicaciones |

Protección ante vulnerabilidades a nivel de aplicación. |

FortiMail 400C |

1 |

Firewall de Correo Electrónico |

Antispam, antimalware. |

FortiAuthenticator |

1 |

Autenticación por SSO |

Navegación en internet, perfiles de navegación. |

Fortisandbox 1000D |

1 |

Amenazas avanzadas |

Protección contra amenazas persistentes avanzadas. |

Mcafee Vulnerability Manager MVM3200 |

1 |

Análisis de vulnerabilidades |

1000 licencias de analizador de vulnerabilidades, hasta 29 diciembre 2020. |

Antivirus McAfee Antivirus System Center Endpoint Antivirus Sophos |

1 |

Antivirus |

13000 licencias de antivirus System Center Endpoint (hasta el 16 de julio de 2019) 12500 licencias de antivirus Sophos Endpoint protection (hasta 28 de septiembre de 2020) 500 licencias de antivirus Sophos Server protection (hasta 28 de septiembre de 2020) |

SIEM |

2 |

Correlacionador de Eventos |

600 fuentes (Servidores, plataforma de seguridad perimetral, switches de core, controladoras WLAN, equipos financieros) |

SOC |

1 |

Centro de Operaciones de Seguridad |

Notificación de eventos y alertas de seguridad. |

En el Anexo 9. Arquitecturas de Servicio de Seguridad Informática, se relacionan las siguientes arquitecturas de los servicios con los que cuenta el ICBF y complementa todo el sistema de seguridad de su infraestructura tecnológica:

- Servicio de Firewall Perimetral

- Servicio de Firewall de Aplicaciones

- Servicio de Firewall de Bases De Datos

- Servicio de Analizador de Eventos

- Servicio de Firewall de Correo Electrónico

- Servicio de Autenticación para Navegación

- Servicio de Antivirus

- Servicio de SOC

Hardware y software de oficina:

Las políticas de TI definidas para hardware y software de oficina (equipos de cómputo, impresoras, escáneres, televisores, telefonía), que a continuación se relacionan, están contenidas en el documento A4.MS.DE Manual de Políticas de Seguridad de la Información que se encuentra alineado a la resolución 9674 de 2018 “Por la cual se adopta la Política de Seguridad y Privacidad de la Información, Seguridad Digital y Continuidad de la Operación, las Políticas Generales de Manejo y se definen lineamientos frente al uso y manejo de la información y se deroga las Resolución: No. 9364 de 2016 y la No. 3600 de 2017.”

El mayor detalle respecto de su alcance y aplicación en el ICBF se detalla en el citado Manual de Políticas de Seguridad de la Información - A4.MS.DE – Anexo 4.

- ORGANIZACIÓN DE LA SEGURIDAD DE LA INFORMACIÓN EN EL ICBF: El propósito es Dictar lineamientos que permitan administrar la seguridad de la información dentro de Enviaseo E.S.P y establecer un marco gerencial para iniciar y controlar su implementación, así como para la distribución de funciones y responsabilidades y poder aplicar las medidas de seguridad adecuadas en los accesos de terceros a la información de Enviaseo E.S.P.

Entre los lineamientos establecidos, se cuenta con la:

- Política para dispositivos móviles y Teletrabajo

- SEGURIDAD DEL RECURSO HUMANO: El ICBF a través de la Dirección de Gestión Humana debe propender que los servidores públicos entiendan sus responsabilidades frente a la seguridad de la información con el fin de reducir el riesgo de robo, fraude, mal uso de las instalaciones y medios, asegurando la confidencialidad, disponibilidad e integridad de la información.

La Dirección de Contratación deberá incluir en las minutas de los contratistas cualquiera que sea su modalidad, las cláusulas u obligaciones correspondientes al Eje de Seguridad de la Información con el fin de reducir el riesgo de robo, fraude, mal uso de las instalaciones y medios, asegurando la confidencialidad, disponibilidad e integridad de la información. (Artículo Sexto. Res. 9674 de 2018)

Algunos de los lineamientos establecidos, son:

- Términos y condiciones del empleo

- Responsabilidades de la dirección: Dictar lineamientos a todos los colaboradores de Enviaseo E.S.P en la aplicación de la seguridad de la información de acuerdo con las políticas y procedimientos establecidos.

- Toma de conciencia, educación y formación en la seguridad de la información: Dictar lineamientos para que los colaboradores de Enviaseo E.S.P reciban la educación y la formación en toma de conciencia adecuada, y actualizaciones regulares sobre las políticas y procedimientos.

- GESTIÓN DE ACTIVOS: identificación, clasificación, propiedad y buen uso de los activos de información, con el objetivo de garantizar su protección. Se dictan lineamientos para identificar, documentar e implementar las reglas para el uso aceptable de información y activos asociados con información, sus recursos tecnológicos e instalaciones de procesamiento de información (Artículo Séptimo y Octavo, Res. 9674 de 2018). A saber:

- Del Uso Correo Electrónico

- Del uso del Internet

- Del uso de los recursos tecnológicos

- Clasificación de la Información

- Manejo de Activos

- Gestión de medios removibles

- Transferencia de medios físicos

- CONTROL DE ACCESO:(A4.MS.DE)

- Política de control de acceso

- Acceso a redes y a servicios de red

- Registro y cancelación del registro de usuarios

- Suministro de acceso de usuarios

- Gestión de derechos de acceso privilegiado

- Gestión de información de autenticación secreta de usuarios

- Revisión de los derechos de acceso a usuarios

- Uso de Información secreta para la autenticación

- Sistema de gestión de contraseñas (A4.MS.DE)

- Restricción de acceso a información (A4.MS.DE)

- Uso de programas utilitarios privilegiados (A4.MS.DE)

- Control de acceso a códigos fuente de programas (A4.MS.DE)

- CRIPTOGRAFÍA: (A4.MS.DE)

- Política sobre el uso de controles criptográficos

- Gestión de llaves

- SEGURIDAD FÍSICA Y DEL ENTORNO (A4.MS.DE)

- Protección contra amenazas externas y ambientales

- Seguridad en el Cableado

- Mantenimiento de equipos

- Retiro de activos

- Seguridad de equipos y activos fuera de las instalaciones

- Disposición segura o reutilización de equipos

- SEGURIDAD DE LAS OPERACIONES (A4.MS.DE)

- SEGURIDAD DE LAS COMUNICACIONES (A4.MS.DE)

- ADQUISICIÓN, DESARROLLO Y MANTENIMIENTO DE SISTEMAS (A4.MS.DE) 14. RELACIÓN CON PROVEEDORES (A4.MS.DE)

- GESTIÓN DE INCIDENTES DE SEGURIDAD DE LA INFORMACIÓN (A4.MS.DE)

- ASPECTOS DE SEGURIDAD DE LA INFORMACIÓN DE LA GESTIÓN DE LA CONTINUIDAD DE NEGOCIO (A4.MS.DE)

- CUMPLIMIENTO (A4.MS.DE)

Creado con el Personal Edition de HelpNDoc: Productor gratuito de EPub